1.

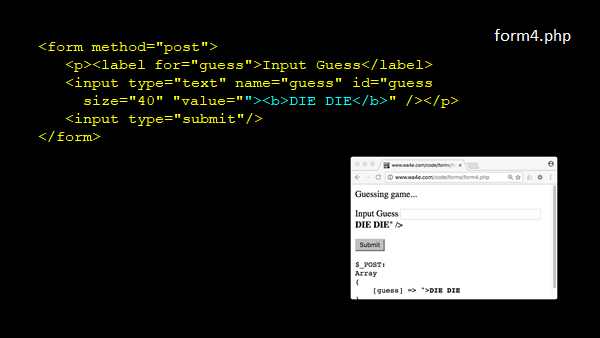

1-1. 서브밑을 했을 때, 입력한 데이터 형식을 유지할 필요가 있다.

1-2. 포스트 변수의 GUESS의 값이 존재하면, 그 값을 OLDGUESS에 할당한다.

1-3. 그 값은 아래의 FORM문에 들어가게 되어, 값이 유지된다. 없다면 공백.

2.

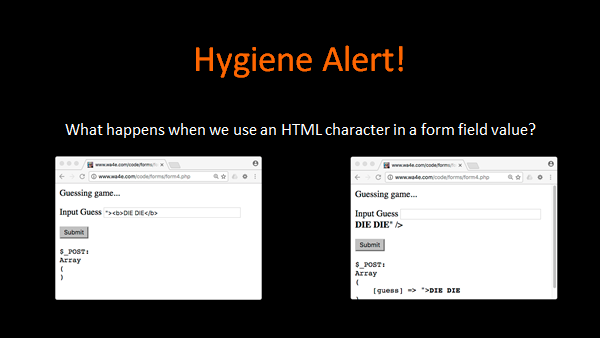

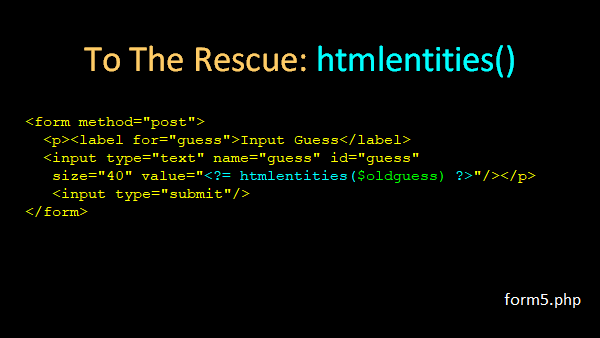

2-1. SQL 인젝션과 정확히 같은 상태가 벌어질 수 있다. 왜냐하면 POST를 사용하기 때문에.

2-2. 그래서 안전장치로 HTMLENTITIES를 사용한다.

3.

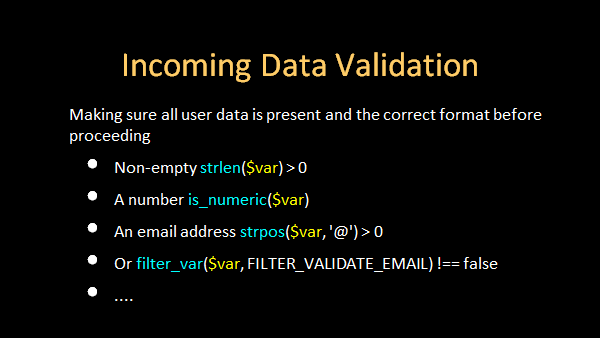

3-1. 데이터 처리 전에, 유입되는 데이터가 유효한 지 확인해야 한다.

3-2. 비어있는 값인지?

3-3. 숫자인지?

3-4. @의 위치가 어디인지? 등.

'2019년 혁신성장 청년인재 집중양성(빅데이터) > Database & Web- WA4E' 카테고리의 다른 글

| PHP Objects (Part 1) (0) | 2019.08.06 |

|---|---|

| PHP Forms - MVC (Part 5) (0) | 2019.08.05 |

| PHP Forms - Input Types (Part 3) (0) | 2019.08.05 |

| PHP Forms (Part 1) (0) | 2019.08.05 |

| PHP Functions (Part 2) (0) | 2019.07.28 |